یک تحقیق زنجیرهای (On-Chain) نشان داده که هکرهای کره شمالی با جا زدن خود بهعنوان توسعهدهندگان خارجی، در سال جاری نزدیک به ۱۷ میلیون دلار از استارتاپهای کریپتو و شرکتهای بلاکچینی درآمد داشتهاند.

این یافتهها را ZachXBT، تحلیلگر شناختهشده بلاکچین منتشر کرده است. او میگوید این افراد موفق شدهاند با پنهان کردن هویت و مکان خود، وارد دهها پروژه رمزارزی شوند.

بر اساس گزارش او، این افراد تا امروز تنها در سال جاری دستکم ۳۴۵ شغل را در پروژههای کریپتو اشغال کردهاند و احتمال میرود این رقم تا ۹۲۰ موقعیت شغلی هم رسیده باشد.

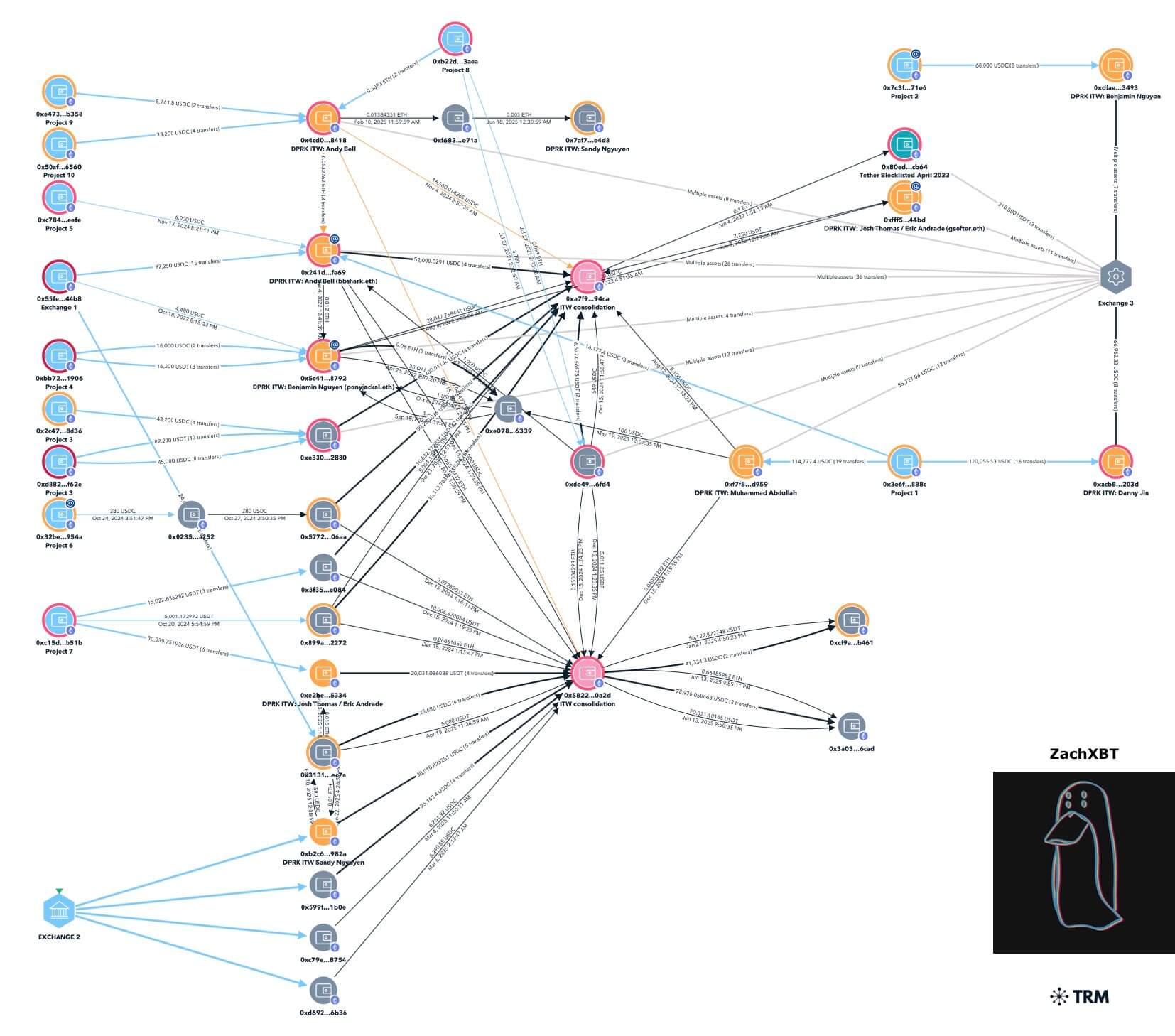

ردیابی تراکنشهای کارکنان فناوری اطلاعات کره شمالی (منبع: ZachXBT)

به گفته ZachXBT، درآمد ماهانه این افراد برای هر شغل معمولاً بین ۳,۰۰۰ تا ۸,۰۰۰ دلار بوده که مجموع پرداختی آنها را به حدود ۲.۷۶ میلیون دلار در ماه میرساند.

نقش USDC در ماجرا

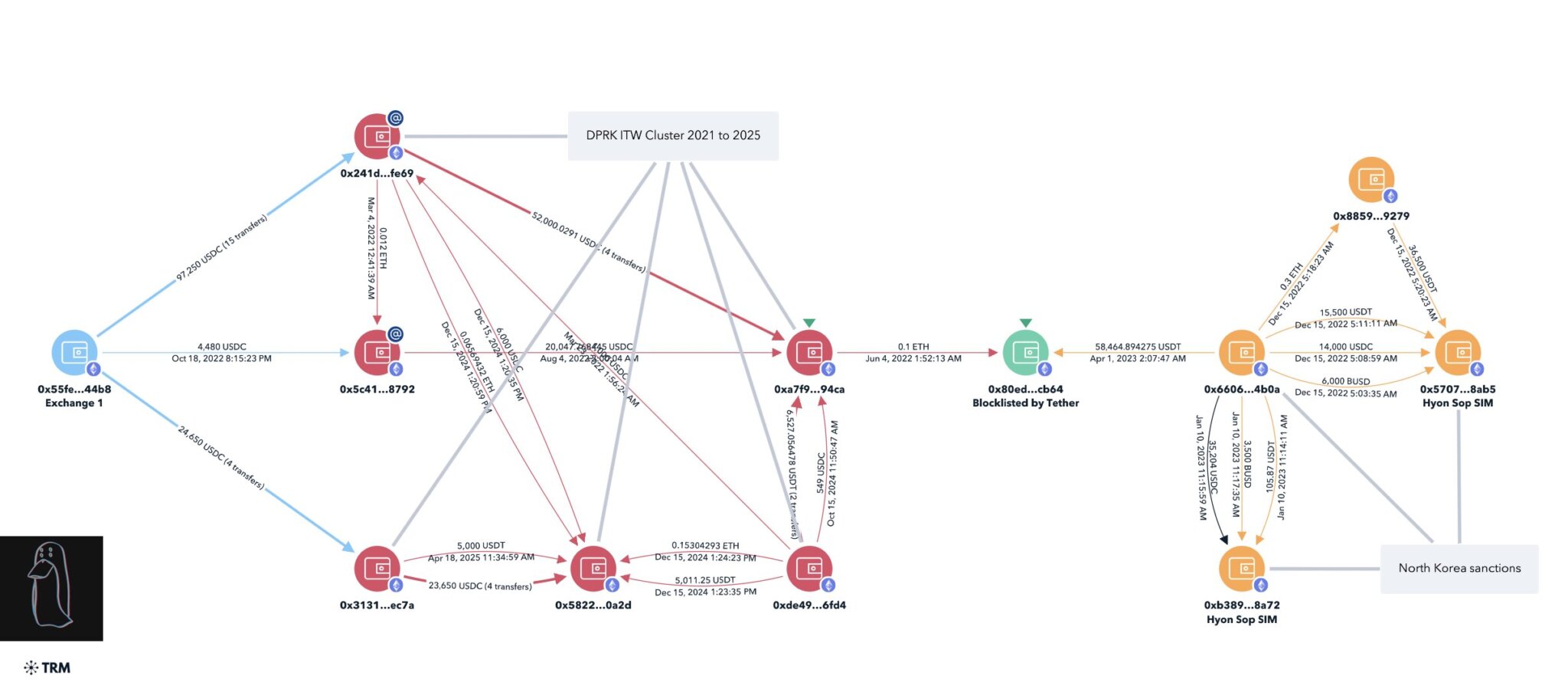

ZachXBT گزارش داده که بسیاری از این توسعهدهندگان دستمزدشان را از طریق دو کیف پول اصلی دریافت کردهاند که در بیشتر موارد موجودی آنها به USDC (دومین استیبلکوین بزرگ بازار) بوده است.

او همچنین اشاره کرده که در برخی موارد، این مبالغ مستقیماً از حسابهای شرکت Circle ارسال شدهاند؛ موضوعی که نشاندهنده یک ضعف جدی در نظارتهای ضد پولشویی این شرکت است.

جالب اینکه یکی از این آدرسها تنها یک تراکنش دریافت کرده که آن هم از یک کیف پول بوده که قبلاً توسط تتر در لیست سیاه قرار گرفته و به Hyon Sop Sim، یکی از عوامل شناختهشده کره شمالی، مرتبط بوده است.

تراکنشهای کارکنان فناوری اطلاعات کره شمالی (منبع: ZachXBT)

در این رابطه، ZachXBT گفته:

«به نظرم شعارهای تبلیغاتی Circle مبنی بر اینکه امنترین و قانونمدارترین استیبلکوین است، گمراهکننده است؛ چرا که این شرکت سازوکار مناسبی برای گزارش فعالیتهای غیرقانونی ندارد و هنگام وقوع هکها هم هیچ واکنش مؤثری نشان نمیدهد.»

نکات کلیدی این تحقیق

یکی از نکات مهمی که ZachXBT در این تحقیق به آن اشاره کرده، باور اشتباهی است که برخی درباره صرافیهای آمریکایی دارند؛ به این معنا که تصور میشود این صرافیها در احراز هویت (KYC) و مقابله با پولشویی (AML) سختگیرتر از صرافیهای خارجی هستند.

اما او توضیح داده که بسیاری از این هکرها حسابهایی در صرافیهای بزرگ آمریکایی مانند Coinbase و Robinhood دارند؛ در حالی که صرافی MEXC نیز همچنان یکی از پلتفرمهای محبوب آنها برای پولشویی است.

او نوشته:

«تا چند سال پیش، صرافی بایننس مقصد اصلی این هکرها بود اما حالا بهدلیل پیشرفتهای سیستمهای شناسایی و همکاریهای صنعتی، استفاده از بایننس بهندرت دیده میشود چون داراییهایشان خیلی سریع مصادره میشود.»

از سوی دیگر، او اشاره کرده که افزایش تعداد نئوبانکها و شرکتهای فینتک که خدمات استیبلکوین ارائه میدهند، کار را برای هکرهای کره شمالی سادهتر کرده تا ارز فیات را به کریپتو تبدیل کنند؛ همین موضوع مقابله با آنها را دشوارتر کرده است.

در پایان، ZachXBT هشدار داده که استخدام همزمان چند هکر کره شمالی در یک پروژه، معمولاً نشانهای از مشکلات جدی است.

به گفته او، این افراد بهخاطر ارزان بودن استخدام میشوند اما بهدلیل ناآشنایی با مسائل فنی پیچیده و بیدقتی تیمها، اغلب باعث بروز مشکلات سنگین در پروژهها میشوند.

چطور هکرهای کره شمالی را شناسایی کنیم؟

ZachXBT گفته این افراد معمولاً در فرآیند استخدام نشانههایی از رفتار مشکوک نشان میدهند.

از جمله علائمی که او به آنها اشاره کرده، اینها هستند:

-

شکست خوردن در احراز هویت (KYC)

-

امتناع از ملاقات حضوری با اعضای تیم، حتی با وجود ادعای سکونت در همان شهر

-

استفاده مشترک از VPNهایی با IP روسیه

-

معرفی یکدیگر به تیمها و پیشنهاد کار برای همدیگر در پروژهها

-

تغییر نام کاربری در گیتهاب (GitHub)

-

حذف سوابق لینکدین برای پنهانکاری

طبق یافتههای این تحقیق، این افراد پس از ورود به تیم پروژهها، اغلب به کدهای قرارداد هوشمند و زیرساختهای حساس دسترسی پیدا میکنند. عملکرد ضعیف آنها معمولاً باعث اخراج سریعشان میشود، اما معمولاً پیش از اخراج، آسیب خود را به پروژه وارد کردهاند.

او هشدار داده:

«این افراد معمولاً همزمان در چند پروژه کار میکنند و خیلی زود هم بهدلیل عملکرد ضعیف از کار برکنار میشوند؛ اما بهمحض اینکه به تیم پروژه نفوذ کنند و کنترل قراردادها را به دست بگیرند، آن پروژه در معرض یک بحران جدی قرار میگیرد.»

ورود / ثبت نام

ورود / ثبت نام

ثبت نظر